Cloud-Hosting und klassische Verschlüsselung

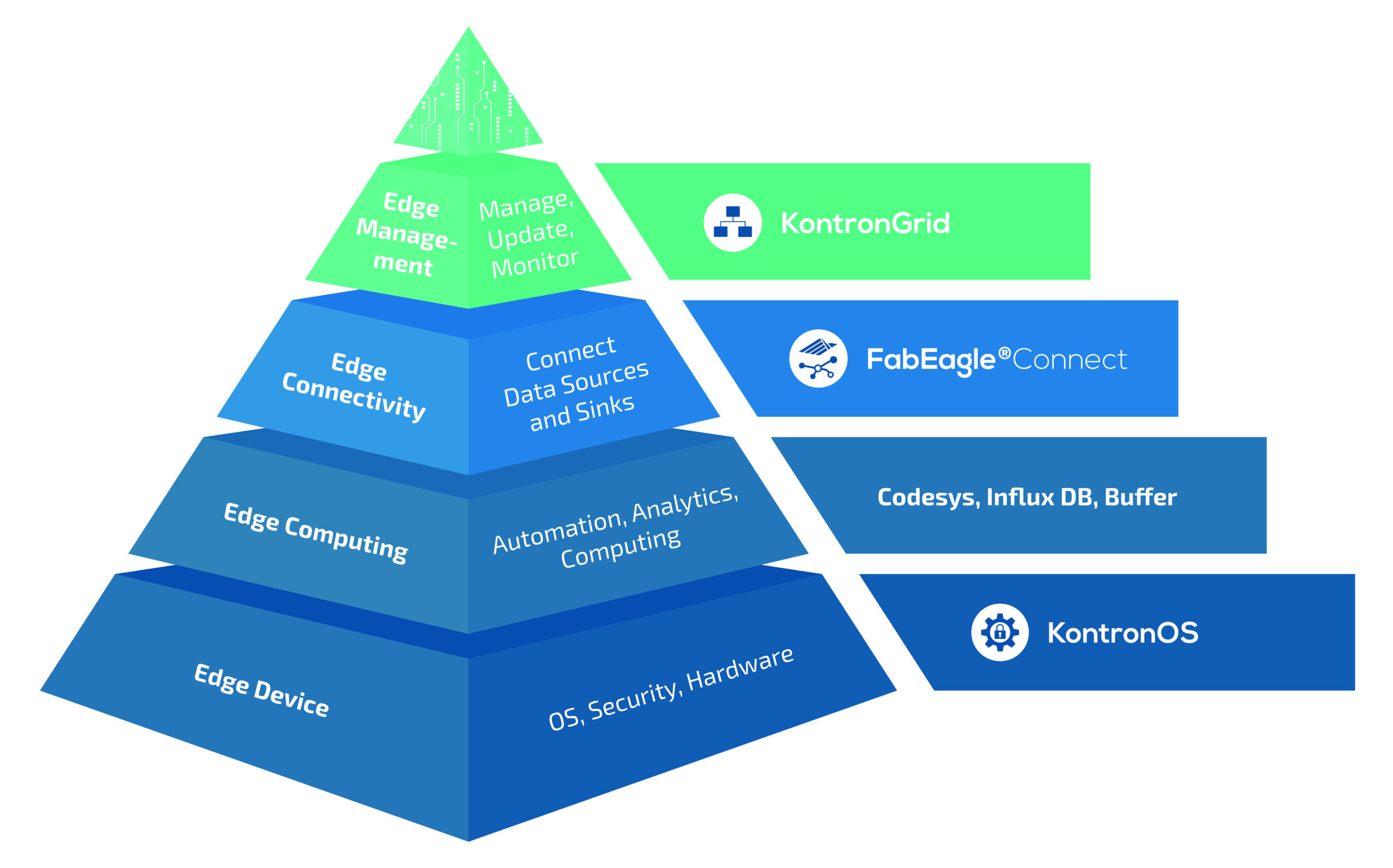

Für ausreichenden Schutz in der Fertigungsindustrie können hoch integrierte Sicherheitssysteme sorgen. Sie überprüfen die Kommunikation ständig und tiefgreifend, immer in Kombination mit klassischen Maßnahmen wie Verschlüsselung und Zugangskontrolle. Die Systeme richten sich dabei nach den branchenspezifischen Protokollen und Netztechniken. Allgemeingültige Lösungen, die gleichzeitig ein hohes Maß an Sicherheit garantieren, gibt es nicht. Es stellt sich die Frage, ob Cloud-Hosting – gerade was die Bereiche Vernetzung und Kommunikation anbelangt – ein Träger für IT-Sicherheit sein kann. Viele Unternehmen der Fertigungswirtschaft sehen in Cloud-Hosting wenig Nutzen zur Verbesserung der Sicherheit. Im Gegenteil geht es ihnen oft vielmehr darum, ob mit Cloud-Nutzung Kosten eingespart werden können und zugleich Datensicherheit besteht. Mithilfe von Cloud-Services können unter Umständen Ressourceneinsätze optimiert und Lastschwankungen abgefedert werden. Daher kann es sinnvoll sein, ein integriertes IP-Netzwerk, das für eine sichere und beherrschbare Infrastruktur im Unternehmen, der Produktion und der Lieferkette sorgen soll, über Managed Services ablaufen zu lassen. Daraus kann für alle beteiligten Partner im Haus und entlang der Lieferkette die Möglichkeit erwachsen, auf einer Plattform zusammenzuarbeiten und von Sicherheitssystemen zu profitieren, die ‚State-of-the-art‘ sind.

IT-Security als Modell für die Zukunft

Das Bewusstsein für das Wertschöpfungspotenzial von Software nimmt im Maschinen- und Anlagenbau zu. Die Software-Anteile in Produktionsanlagen steigen. Um diesem Umstand in sicherheitsstrategischer Hinsicht gerecht zu werden, benötigen Unternehmen moderne Werkzeuge für einen umfassenden Schutz der hochgradig vernetzten Systemstrukturen und des Daten- und Informationsaustausches. Denn trotz des ungebrochenen Trends zur Automatisierung bleiben bisher die Abwehrmittel häufig auf der Strecke: Firewalls, Identitäts-Management und Angriffserkennung sind vielfach nicht mehr zeitgemäß. Filter und Berechtigungen können manipuliert, Identitäten gefälscht werden. Vor allem für die Fertigungsindustrie gilt: In erster Linie muss der Datenfluss kontrolliert werden, um so die kritische Infrastruktur vor den modernen Bedrohungen zu schützen.