Dragos, Cybersicherheitsspezialist für OT-Umgebungen, analysiert in einem Bericht aktuelle Cyberbedrohungen für industrielle und kritische Infrastrukturen. Demnach hat das Unternehmen drei neue Angreifergruppen identifiziert, die weltweit auf kritische Infrastrukturen abzielen. Der Bericht zeigt außerdem, dass Angreifer zunehmend von reiner Aufklärung zu gezielten operativen Störungen übergehen. Laut Dragos belegen die Ergebnisse ferner eine zunehmende Professionalisierung der Angreifer: Die Gruppen agieren arbeitsteilig und entwickeln sich von gezielten Angriffen auf einzelne Geräte hin zu einer systematischen Erfassung ganzer industrieller Steuerungssysteme.

„Die Bedrohungslage hat 2025 eine neue Qualität erreicht“, erklärte Robert M. Lee, CEO und Co-Founder von Dragos. „Angreifer analysieren genau, wie industrielle Steuerungssysteme funktionieren, verstehen, woher Befehle stammen, wie sie sich verbreiten und an welchen Stellen physische Auswirkungen ausgelöst werden können. Dabei entstehen zunehmend arbeitsteilige Strukturen: Spezialisierte Gruppen schaffen systematisch Zugriffswege, die noch spezialisiertere Akteure für weitergehende Angriffe auf OT-Umgebungen nutzen können. Gleichzeitig verursachen Ransomware-Gruppen zunehmend Betriebsstörungen und mehrtägige Ausfälle, die eine OT-spezifische Wiederherstellung erfordern. Dennoch unterschätzen viele Industrieunternehmen weiterhin, wie stark Ransomware in OT-Umgebungen wirkt, da sie die Bedrohung fälschlicherweise als ein reines IT-Problem einordnen.“

„Auch auf Verteidigungsseite gab es 2025 spürbare Fortschritte“, so Lee. „Unternehmen mit entsprechender Transparenz in ihren OT-Umgebungen konnten OT-Ransomware-Vorfälle im Durchschnitt innerhalb von fünf Tagen erkennen und eindämmen, während der branchenweite Durchschnitt bei 42 Tagen lag. Das zeigt, wie eng die Reife der Erkennungsmechanismen mit dem Erfolg der Reaktion zusammenhängt. Dennoch bestehen weiterhin erhebliche Lücken. Umfassende Transparenz in OT-Umgebungen ist entscheidend. Ohne kontinuierliche Überwachung werden die Einführung von Technologien wie KI, Batteriespeichersystemen oder dezentralen Energiequellen zu exponentiell größeren blinden Flecken führen.“

Drei neue OT-Angreifergruppen entdeckt

Mit Sylvanite, Azurite und Pyroxene haben die Dragos-Analysten drei neue Angreifergruppen identifiziert. Damit verfolgen sie weltweit insgesamt 26 Gruppen, von denen elf im Jahr 2025 aktiv waren.

Sylvanite fungiert als Initial Access Broker, der Schwachstellen rasch ausnutzt und erlangte Zugänge an Voltzite weitergibt, um weitergehende OT-Angriffe zu ermöglichen. Dragos beobachtete Sylvanite im Rahmen von Incident-Response-Einsätzen bei US-amerikanischen Energie- und Wasserversorgern. Die Gruppe nutzte Schwachstellen in Ivanti aus und extrahierte Active-Directory-Anmeldedaten. Technische Überschneidungen bestehen mit UNC5221, UNC5174 und UNC5291.

Azurite zielt auf langfristigen Zugriff und den Diebstahl von OT-Daten ab. Die Gruppe greift OT-Engineering-Workstations an und exfiltriert Betriebsdaten wie Netzwerkdiagramme, Alarmdaten und Prozessinformationen, um ihre eigenen Fähigkeiten weiterzuentwickeln. Betroffen sind Unternehmen aus den Bereichen Fertigung, Verteidigung, Automobilindustrie, Energie, Öl und Gas sowie staatliche Einrichtungen in den USA, Australien, Europa und im asiatisch-pazifischen Raum. Technische Überschneidungen bestehen mit Flax Typhoon.

Pyroxene kompromittiert Lieferketten und führt Social-Engineering-Kampagnen durch. Die Gruppe nutzt häufig einen durch Parisite erlangten Erstzugang, um von IT- in OT-Netzwerke vorzudringen. Zu ihren Zielen gehören Unternehmen aus Luft- und Raumfahrt, Verteidigung und Schifffahrt in den USA, Westeuropa, Israel und den Vereinigten Arabischen Emiraten. Wie Dragos weiter berichtet, weist Pyroxene erhebliche technische Überschneidungen mit Aktivitäten auf, die nach Ansicht der US-Regierung dem Cyber Electronic Command der Islamischen Revolutionsgarde zuzuschreiben sind.

Von Aufklärung zu gezielten operativen Eingriffen

Dragos verweist in der Pressemitteilung zudem auf die Gruppe Electrum, die 2025 mehrere destruktive Operationen durchführte, darunter einen koordinierten Angriff auf acht ukrainische Internetdienstanbieter im Mai sowie den Einsatz neuer Varianten von Wiper-Malware. Im Dezember 2025 griff die Gruppe in Polen Kraft-Wärme-Kopplungsanlagen und Steuerungssysteme für erneuerbare Energien an, um den Betrieb der Anlagen gezielt zu stören. Damit weitete die Gruppe ihre Aktivitäten von der Übertragungsinfrastruktur auf das dezentrale Stromnetz aus. Technische Überschneidungen bestehen mit Sandworm. Laut Dragos wird Electrum von der Gruppe Kamacite unterstützt, die ihren Schwerpunkt von der Ukraine auf eine europäische Lieferkettenkampagne verlagerte und zwischen März und Juli 2025 eine weitreichende Erkundung von US-Industrieanlagen durchführte. Dabei analysierte Kamacite systematisch vollständige Regelkreise, darunter HMIs, Frequenzumrichter, Messmodule und Mobilfunk-Gateways.

Voltzite manipuliert Engineering-Workstations

Dragos beobachtete, wie die Gruppe Voltzite Software auf Engineering-Workstations manipulierte, um Konfigurations- und Alarmdaten zu extrahieren. Dabei untersuchte sie gezielt, unter welchen Bedingungen Prozessabschaltungen ausgelöst würden. Die Gruppe kompromittierte zudem Sierra Wireless AirLink-Mobilfunkgateways, um Zugang zu Midstream-Pipeline-Betrieben in den USA zu erhalten, und bewegte sich anschließend weiter zu Engineering-Workstations. Technische Überschneidungen bestehen mit Volt Typhoon.

Hacktivisten mit operativ wirksamen Kampagnen

Bauxite setzte während des Iran-Israel-Konflikts im Juni 2025 zwei speziell entwickelte Wiper-Malware-Varianten gegen israelische Ziele ein und eskalierte damit frühere Zugriffs- und Störungsaktivitäten zu eindeutig destruktiven Operationen. Laut Dragos verknüpfen hacktivistische Gruppen zunehmend ideologische Botschaften mit staatlich unterstützten Aktivitäten und greifen öffentlich zugängliche HMIs, fehlkonfigurierte Engineering-Workstations sowie offen zugängliche Feldprotokolle wie Modbus/TCP und DNP3 an. Bauxite weist technische Überschneidungen mit Aktivitäten auf, die die US-Regierung CyberAv3ngers und dem IRGC-CEC zuschreibt.

Ransomware bleibt größte Bedrohung für Industrieunternehmen

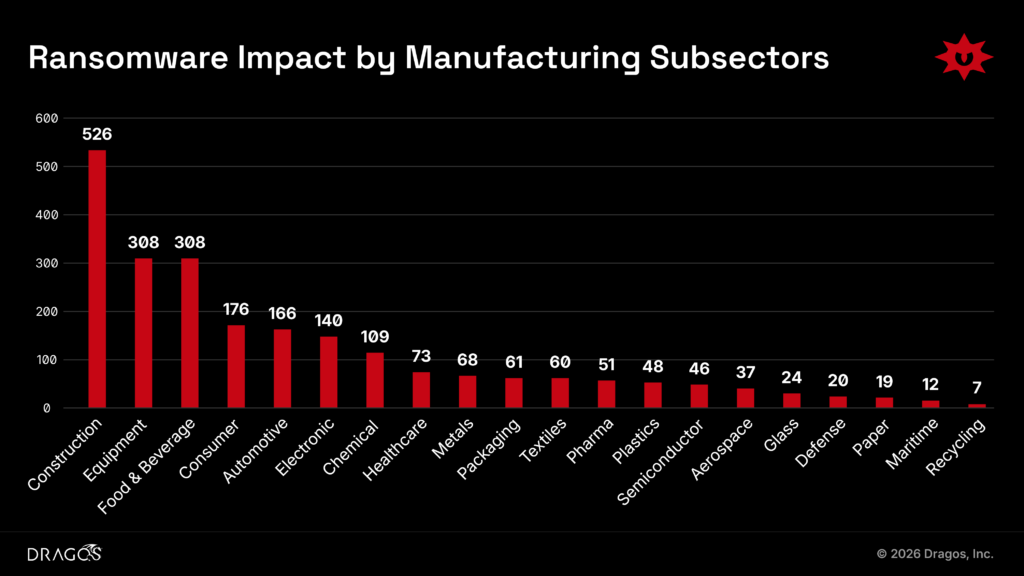

Dragos verfolgte im Jahr 2025 insgesamt 119 Ransomware-Gruppen, mit Fokus auf Industrieunternehmen, gegenüber 80 im Jahr 2024. Weltweit waren 3.300 Organisationen betroffen, mehr als zwei Drittel davon aus der Fertigungsindustrie. Branchenweit lag die durchschnittliche Verweildauer von Ransomware in OT-Umgebungen bei 42 Tagen. Dragos stellte zudem fest, dass OT-Vorfälle oftmals noch immer fälschlicherweise als reine IT-Vorfälle eingestuft werden, da OT-Systeme wie Engineering-Workstations und HMIs aufgrund ihres Windows-Betriebssystems der IT zugerechnet werden.

Schwachstellenbewertung für ICS-Priorisierung oft unzuverlässig

Der OT-Security-Spezialist stellte zudem fest, dass 25% der von ICS-CERT und im NVD erfassten Schwachstellen im Jahr 2025 fehlerhafte CVSS-Werte aufwiesen. Darüber hinaus enthielten 26% der Sicherheitshinweise weder Patches noch konkrete Abhilfemaßnahmen der Hersteller. Lediglich 2% der für ICS relevanten Schwachstellen fielen in Dragos‘ risikobasiertem ‚Now, Next, Never‘-Modell in die Kategorie ‚Now‘ und erforderten sofortige Maßnahmen. Die Untersuchungen zu Batterie-Energiespeichersystemen identifizierten Schwachstellen zur Umgehung der Authentifizierung und zur Befehlsinjektion. Mehr als 100 Geräte waren frei über das Internet erreichbar, darunter Wechselrichter mit einer Leistung von rund einem Megawatt, die zur Einspeisung von Strom in Versorgungsnetze eingesetzt werden.