Im Rahmen der Strategie der Europäischen Union zur Stärkung der Cyber-Sicherheit werden Regulierungen sowohl für Betreiber ebenso wie für Anbieter entsprechender Produkte erstellt. Hersteller müssen ihre Produkte für die Cyber-Sicherheit ertüchtigen und auch langfristige Zusagen zur Aufrechterhaltung geben. Betreiber haben die Cyber-Sicherheit umzusetzen. Dazu müssen sie ebenfalls die jeweiligen Eigenschaften und Fähigkeiten der Hersteller im Allgemeinen sowie der entsprechenden Angebote – will heißen Produkte oder Dienste – prüfen.

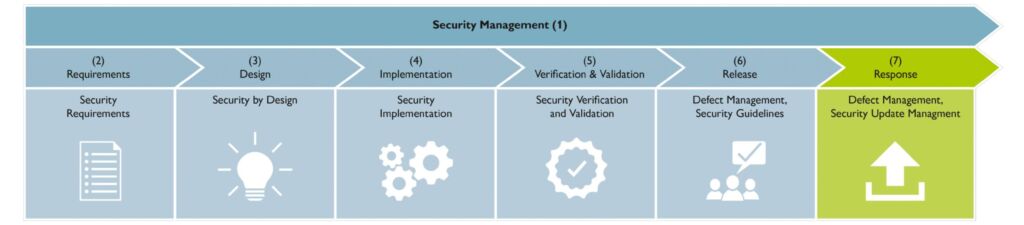

Auf Basis der IEC62443

Der EU Cyber Resilience Act verpflichtet Hersteller, alle Produkte nach den Anforderungen der Cyber-Sicherheit zu entwickeln. Die europäischen Standards, an denen sich die Hersteller orientieren können, werden aktuell erarbeitet. Für den OT-Bereich basieren diese Standards auf der internationalen Norm IEC62443. Die IEC62443-4-1 enthält bereits jetzt die wesentlichen Elemente, die für einen sicheren Produktlebenszyklus notwendig sind. Der Hersteller muss für jedes Produkt die Qualität der Cyber-Sicherheit nachweisen, um die Konformität des Produkts belegen und eine Konformitätserklärung ausstellen zu können. Diese Nachweise sind Teil der technischen Dokumentation, die intern beim Hersteller zu pflegen ist. Eine Offenlegung der Unterlagen ist nur gegenüber der Marktaufsicht erforderlich. Auch für den Anwender müssen essenzielle Dokumente erzeugt werden. Zum einen ist die Zweckbestimmung des Produkts anzugeben, die sowohl den bestimmungsgemäßen Gebrauch ebenso wie die vorgesehene Einsatzumgebung beschreiben muss. Zum anderen besteht die Pflicht, eine ausführliche Dokumentation zur sicheren Inbetriebnahme oder Integration, dem sicheren Betrieb und ebenfalls der Außerbetriebnahme bereitzustellen. Sicher wird die Qualität der Implementierung auch bei gesetzeskonformen Produkten unterschiedlich ausfallen. Es bleibt die Aufgabe der Hersteller, dies den Kunden gegenüber darzustellen.

Zeitangaben für Updates

Ein wichtiges Element ist der gesetzlich vorgeschriebene Zeitraum, währenddessen das Produkt durch Sicherheitshinweise oder Updates unterstützt werden muss. Diese Zeitspanne wird sich zwischen den Herstellern unterscheiden und kann ein Auswahlkriterium werden. Eine Besonderheit im IT-Umfeld könnten Modelle sein, bei denen Software im Abonnement angeboten wird. Hier würde der Unterstützungszeitraum wohl mit dem Abonnement zusammenfallen.

Wer setzt den CRA durch?

Für die Betreiber ergeben sich durch den CRA erhebliche Vorteile. Er kann beim Einkauf eines Produkts grundsätzlich davon ausgehen, dass es nach den Gesichtspunkten der Cyber-Sicherheit gestaltet ist. Dennoch wird eine Lieferantenbewertung und ebenso eine spezifische Beurteilung des Produkts weiterhin notwendig sein, um den Sorgfaltspflichten eines Betreibers nachzukommen. Am Ende wird die Marktaufsicht nicht in der Lage sein, die Durchsetzung des CRA großflächig zu erreichen. An dieser Stelle lässt sich z.B. eine externe Zertifizierung beispielsweise der Entwicklungsprozesse oder einzelne Produkte heranziehen. Inwieweit ein Hersteller Einblick in seine interne technische Dokumentation gewährt, ist offen. Es würde sich zudem die Frage des Aufwands stellen, der aus den einzelnen Bewertungen resultiert.

Produkte besser prüfen

In jedem Fall kann der Betreiber den bestimmungsgemäßen Gebrauch und die erwartete Nutzungsumgebung im Kontext der geplanten Anwendung betrachten, um die Eignung des Produkts beurteilen zu können. Die Anwenderdokumentation lässt sich ebenfalls zur Durchführung dieser Bewertung verwenden. Dies wird es den Anwendern deutlich erleichtern, Produkte nach Sicherheitsgesichtspunkten auszuwählen und zu betreiben. Schließlich erhält der Anwender durch die Angabe des Unterstützungszeitraums eine Entscheidungshilfe bei der Selektion und dem sicheren Betrieb des Produkts.

Die OT-Anforderungen bleiben

Der EU Cyber Resilience Act zielt auf alle Produkte mit digitalen Elementen ab und unterscheidet dabei nicht nach der Anwendung. Im praktischen Betrieb in einem Unternehmen – egal ob in der IT oder OT – werden speziell die Anforderungen zur Automatisierbarkeit von Updates nicht anwendbar sein. Im Unternehmensumfeld ist es wichtig, dass Informationen zu Sicherheitsproblemen und Sicherheits-Updates der Hersteller zeitnah zur Verfügung stehen. Die Entscheidung zur Nutzung von Updates muss aber weiterhin bei den Anwendern verbleiben, damit unerwünschte Nebenwirkungen von ungeplanten Neustarts bis zu Fehlfunktionen vermieden werden.

Vorteile zu erwarten

In der Zusammenarbeit zwischen IT und OT ist eine bessere Durchgängigkeit von Prozessen und Kommunikation zu erwarten. Bewährte Methoden wie das Asset Management werden einfacher, sofern eine vollständige Dokumentation vorliegt. Netzwerk- und Integrationsplanungen erleichtern sich, wenn z.B. sämtliche Kommunikationswege einer Maschine offengelegt sind. Sicherheitsmechanismen, wie etwa eine Zugriffssteuerung oder die Protokollierung, helfen im Betrieb bei der Verhinderung sowie der Aufklärung von Sicherheitsvorfällen.

Sicherheitsniveaus steigen

Der EU Cyber Resilience Act wird eine deutliche Verbesserung der Cyber-Sicherheit von Produkten hervorbringen. Durch die bessere Sicherheitsqualität, aber auch die vorgegebene Sicherheitsdokumentation werden Betreiber besser in die Lage versetzt, ihre zum Teil auch durch eine Regulierung angeordneten Cyber-Sicherheitsanforderungen umzusetzen.

Was verbindet DPP und CRA?

Der digitale Produktpass und Cyber Resilience Act greifen auf dieselbe Basis zu: strukturierte, versionierte Produktdaten über den gesamten Lebenszyklus. Während der DPP Material- und Nachhaltigkeitsinformationen fordert, verlangt der CRA Sicherheitsnachweise und Software-Dokumentation. Wer beide Anforderungen integriert in einer gemeinsamen Datenarchitektur abbildet, vermeidet Datensilos, reduziert Auditaufwand und senkt langfristig Compliance-Kosten.