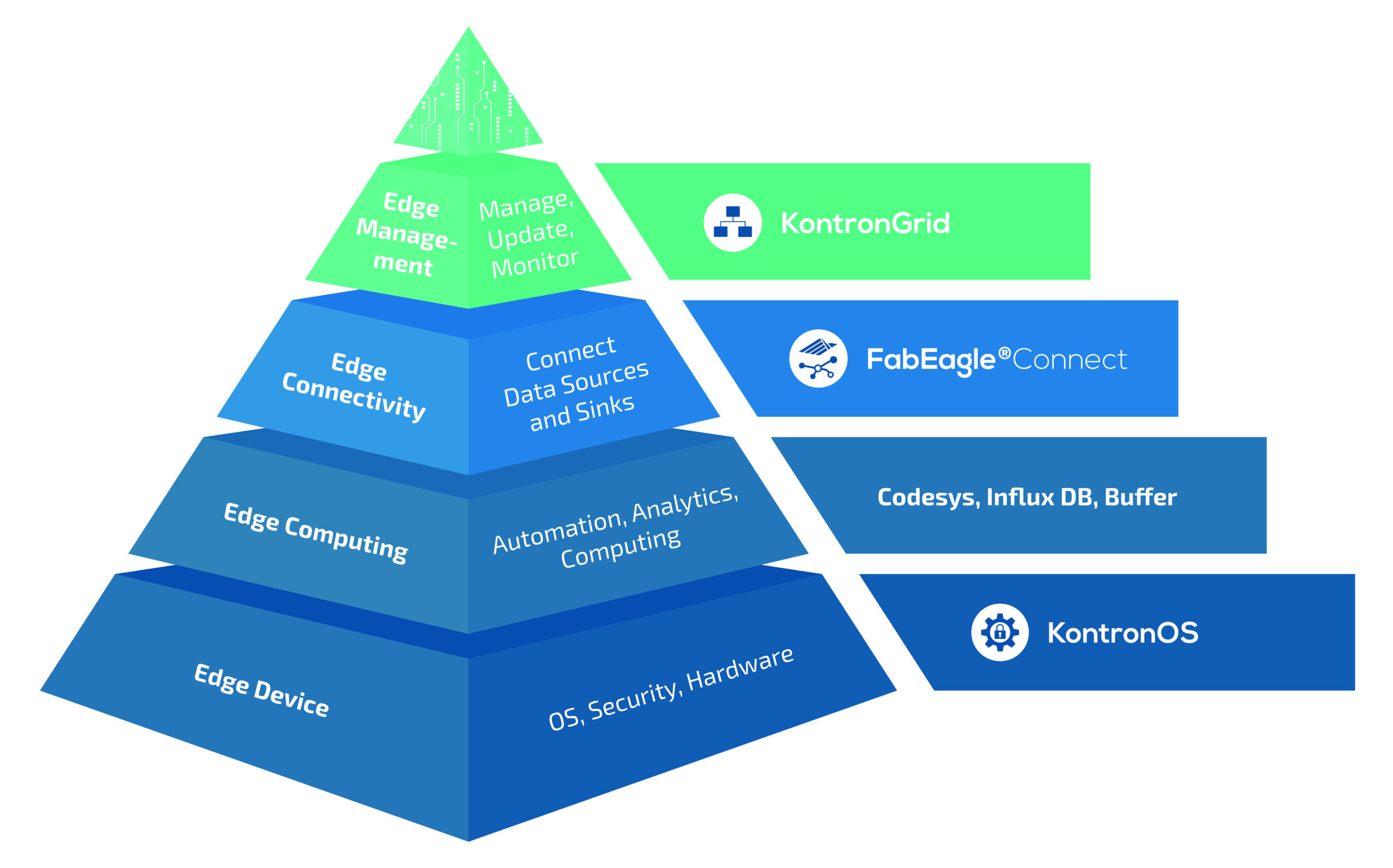

Die Fertigungsindustrie erlebt einen Wandel, der durch die digitale Transformation vorangetrieben wird. In einer vernetzten Welt, in der die Steuerung und Optimierung von Produktionsprozessen auf ein neues Level gehoben werden müssen, braucht es neuartige Lösungen. Hier setzen MOM-Systeme an, die als Weiterentwicklung von MES verstanden werden können. MOM-Systeme mit Scada- und APS-Funktionalitäten, wie sie von Itac, dem Mutterkonzern Dürr und der Tochtergesellschaft Dualis im Verbund angeboten werden, versprechen Vorteile gegenüber traditionellen MES. Der Wechsel hin zu Microservice-orientierten Architekturen ermöglicht eine höhere Flexibilität, Skalierbarkeit und Agilität in der Fertigungsumgebung. Durch die modulare Struktur können Unternehmen spezifische Funktionen prozessorientiert aus dem Standard-Portfolio wählen, diese konfigurieren und wenn notwendig anpassen, um die Prozesse bestmöglich zu integrieren. Zusätzlich wird die Software in Container aufgesplittet, die sowohl synchron über Schnittstellen als auch asynchron über den Austausch von Nachrichten über Messaging-Services miteinander kommunizieren. Auf Basis eines generischen API-Layers werden Maschinen und Anlagen im Green- und Brownfield integriert. Weitere Merkmale wie Continuous Replenishment unterstützen dabei, die Material- und Datenflüsse durchgängig zu halten.

Datenbasierte Entscheidungen

Ein weiterer Aspekt ist die Analyse- und Entscheidungsfähigkeit. MOM-Systeme ermöglichen eine umfassende Erfassung und Auswertung von Produktionsdaten in Echtzeit. Produktionsunternehmen können durch die Integration von Maschinen- und Fertigungsdaten sowie der Nutzung von Sensoren, Machine Learning und künstlicher Intelligenz neue Erkenntnisse gewinnen und fundierte Entscheidungen treffen, um die Effizienz und Qualität ihrer Prozesse kontinuierlich zu verbessern und den Produktionsprozess prädiktiv zu steuern. Darüber hinaus bieten MOM-Systeme einen ganzheitlichen Ansatz für das Management von Produktionsressourcen – einschließlich Maschinen, Materialien und Arbeitskräften. Durch die Optimierung von Ressourcennutzung und Produktionsplanung können Unternehmen ihre Kosten optimieren und gleichzeitig die Produktivität steigern. In Zeiten zunehmender Bedrohungen der Unternehmen durch kriminelle Hacker und Institutionen müssen MOM-Systeme nun auch mit einem Fokus auf die IT-Sicherheit entwickelt, integriert und betrieben werden. Durch die Einführung von Sicherheitsmaßnahmen können Unternehmen eine sichere, robuste und vertrauenswürdige Fertigungs-IT-Landschaft errichten, die den Anforderungen an eine moderne Fabrik gerecht wird.

Priorität Cybersicherheit

Angesichts der zunehmenden Digitalisierung und Vernetzung ergeben sich mehr Einfallstore für Cyberbedrohungen. Der Schutz sensibler Produktionsdaten und Maßnahmen zur Betriebskontinuität sind daher von entscheidender Bedeutung. Um eingesetzte Software abzusichern, müssen verschiedene Aspekte in unterschiedlichen Phasen berücksichtigt werden. Unterstützt durch auditierte Prozesse und Tools berücksichtigt ein ganzheitlicher Ansatz die jeweiligen Sicherheitsaspekte von der Architektur über das Softwaredesign zur Implementierung und dem Testen bis zum Deployment. In ihren Projekten stellt Itac Software daher sicher, dass Sicherheitsaspekte von Anfang an in den Prozess integriert werden. Von der Entwicklung über die Implementierung bis hin zum Betrieb der Itac.MOM.Suite werden Richtlinien und State-of-the-Art-Standards eingehalten. Während es früher bekannte Schwachstellen bei der Entwicklung einer Software gab, sind diese heute weitgehend durch die Unterstützung von Tools behoben, die über mögliche Bedrohungsszenarien informieren.

Gesetze und Richtlinien geben Rahmen vor

Auch der Gesetzgeber wirkt darauf hin, die Widerstandsfähigkeit von Organisationen gegenüber Cyberangriffen zu stärken und die Auswirkungen von Sicherheitsvorfällen zu minimieren. Der Cyber Resilience Act nimmt Unternehmen in die Pflicht, ihre Sicherheitsmaßnahmen zu verstärken und Cyberbedrohungen vorzubeugen. Durch die Umsetzung von Best Practices können Unternehmen nicht nur ihre Daten und Betriebsabläufe schützen, sondern auch ihre Investitionen und Reputation. Andernfalls sorgen Sicherheitsvorfälle für potenzielle finanzielle Verluste und Imageschäden. Darüber hinaus bietet der Cyber Resilience Act Unternehmen die Möglichkeit, sich von Mitbewerbern abzuheben, indem sie nachweisen, dass sie sich mit den Herausforderungen der Cybersicherheit auseinandersetzen und ihre Systeme und Prozesse kontinuierlich verbessern. Dies kann sich als entscheidender Wettbewerbsvorteil erweisen, insbesondere in Branchen, in denen Sicherheit und Vertrauen eine herausragende Rolle spielen.

Grenzen traditioneller Systeme erweitern

Die Fabrik der Zukunft ist anpassungs- und wandlungsfähig. Um auf Änderungen schnell reagieren zu können, sind flexible Systeme gefragt. Eine traditionelle monolithische Software-Architektur stößt dabei an Grenzen, wenn die Komponenten teils miteinander verbunden und voneinander abhängig sind. Hier setzen Fertigungsmanagementsysteme (MOM) an. Gleichsam sollen diese Anwendungen als elementarer Teil der Cybersicherheitsstrategie Investitionsschutz bieten, um den Grundstein für eine erfolgreiche und zukunftssichere Fertigung zu legen.

Die Manufacturing Operations Management-Software Itac.MOM.Suite unterstützt bei der echtzeitnahen Steuerung, Optimierung und Prognose von Produktionsprozessen. Die offene und serviceorientierte Architektur bildet die Basis für eine Integration in bestehende Produktions- und Systemlandschaften. Der Microservices-Ansatz erleichtert Anwendern die Integration neuer Funktionalitäten.

Abgesicherte Softwareentwicklung SAP-Verantwortliche wissen, dass sie handeln müssen – aber nicht, wie sie fundiert entscheiden. ‣ weiterlesen

SAP-Transformation mit Augenmaß: Sicherheit für die richtige Entscheidung

Prozesse

Für die Entwicklung der Software folgt Itac verschiedenen Richtlinien, die Vorgaben zur Sicherheit enthalten und sicherstellen sollen, dass bei der Erstellung von eigenem Code sowie bei der Verwendung von Fremdsoftwarekomponenten keine Bedrohungen ins System gelangen.

Tools

Um diese Vorgaben einzuhalten, kommen bei Itac spezifische Tools zum Einsatz, welche die Software scannen und prüfen, welche Komponenten eingesetzt wurden und ob diese Schwachstellen enthalten. Die Tools werden kontinuierlich angewendet und ihre Ergebnisse protokolliert. Sie informieren auch über neue Bedrohungsszenarien. Die Prozesse entsprechen den Vorgaben der ISO/IEC27001.

Softwarearchitektur

Die Itac.MOM.Suite umfasst den Plattformservice Single-sign-on (SSO), der bei jeder Installation betrieben wird. Dabei ist nur eine An- oder Abmeldung im System notwendig. Dies betrifft sämtliche Module und externe Systeme, die beim Betreiber installiert sind. Zudem zentralisiert ein Service die Themen Authentifizierung sowie Autorisierung und beinhaltet Funktionen zur Verwaltung von Benutzern, Rollen und Berechtigungen. Außerdem implementiert der Softwareanbieter Sicherheitskonzepte für die Kommunikation zwischen Maschinen und anderen Bereichen im System.

Infrastruktur

Die MOM-Anwendung besteht aus verschiedenen Microservices. Für die einzelnen Bausteine gibt es verschiedene Zonen, etwa für fachliche Services, Shopfloor-Interfaces und anwenderspezifische Erweiterungen. Diese Zonen bilden unterschiedliche Bereiche in Bezug auf Security-Anforderungen und Latenzen, was eine strukturierte Verarbeitung ermöglicht.

Penetration-Tests vor den Releases

Wenige Wochen vor einem Release werden Penetration-Tests (Pentests) durchgeführt, um Sicherheitslücken aufzuspüren. Unternehmen setzen Pentests ein, um Angriffen vorzubeugen und die Integrität ihrer Systeme zu schützen. Durch die Zusammenarbeit mit externen Dienstleistern können diese Tests unabhängig und objektiv durchgeführt werden, um mögliche Schwachstellen zuverlässig zu erkennen und Gegenmaßnahmen einzuleiten.

Zertifizierung

Für die IT-Sicherheit sind verschiedene Zertifizierungen relevant. Diese können je nach den Anforderungen und Märkten variieren. Itac bezieht sich hier auf die Zertifizierung nach ISO/IEC27001, die IT-Sicherheit als eine zentrale Aufgabe im Unternehmen definiert und die Verfügbarkeit, Vertraulichkeit und Integrität von Daten und Informationen im Unternehmen sicherstellen soll.