Die digitale Transformation führt dazu, dass Unternehmen Systeme in Cloud-Umgebungen verlagern. Cloud Computing verspricht Vorteile in Flexibilität, Skalierbarkeit und Kostenstruktur, bringt aber zugleich neue Sicherheitsrisiken mit sich. Entscheidend ist daher, welche Maßnahmen getroffen werden können, um Risiken zu reduzieren und Compliance-Anforderungen zu erfüllen.

Grundlagen der Cloud-Sicherheit

Die Verlagerung von Geschäftsprozessen und sensiblen Daten in die Cloud oder zwischen verschiedenen Cloud-Umgebungen verlangt ein durchdachtes Sicherheitskonzept. Eine detaillierte Analyse der zu migrierenden IT-Landschaft und eine strukturierte Risikobewertung helfen, Schwachstellen zu identifizieren, Schutzmaßnahmen zu entwickeln und kritische Komponenten zu priorisieren. Hierbei sind insbesondere Abhängigkeiten zwischen Anwendungen sowie geeignete Sicherheits- und Compliance-Maßnahmen, einschließlich Verschlüsselung, zu berücksichtigen. Wichtig ist der Schutz sensibler Informationen und geschäftskritischer Prozesse.

Zugriffe nach Rollen staffeln

Ein zentrales Element jeder Sicherheitsstrategie ist das Zugriffsmanagement. Das rollenbasierte Zugangskonzept nach dem Principle of Least Privilege stellt sicher, dass Mitarbeitende nur die für ihre Aufgaben erforderlichen Berechtigungen erhalten. Moderne Identity- und Access-Management-Systeme (IAM) automatisieren diese Prozesse und können das Risiko interner Sicherheitsvorfälle deutlich reduzieren.

Technische Schutzmaßnahmen

Für sensible Daten ist eine Ende-zu-Ende-Verschlüsselung sinnvoll, da sie sicherstellt, dass nur autorisierte Empfänger auf Informationen zugreifen können. Algorithmen wie der Advanced Encryption Standard (AES) schützen Daten während der Übertragung und im Ruhezustand. Das Schlüsselmanagement sollte in der Verantwortung der Unternehmen liegen und nicht beim Cloud-Anbieter. SAP-Verantwortliche wissen, dass sie handeln müssen – aber nicht, wie sie fundiert entscheiden. ‣ weiterlesen

SAP-Transformation mit Augenmaß: Sicherheit für die richtige Entscheidung

Auch die Netzwerksicherheit ist ein zentraler Bestandteil einer belastbaren Cloud-Infrastruktur. Virtual Private Networks (VPN) mit Protokollen wie IPsec oder SSL/TLS tragen zu sicherer Kommunikation zwischen lokaler Infrastruktur und Cloud bei. Das Risiko lateraler Bewegungen lässt sich durch Netzwerksegmentierung verringern. Diese Unterteilung in isolierte Zonen schützt kritische Bereiche zusätzlich, während Firewalls und Intrusion-Detection-Systeme weitere Sicherheitsschichten bilden.

Security Monitoring und Incident Response

Security Information and Event Management (SIEM)-Systeme erfassen und analysieren fortlaufend Logdaten aus allen Cloud-Komponenten. So lassen sich Sicherheitsvorfälle früh erkennen und Compliance-Vorgaben besser einhalten. Regelmäßige Penetrationstests und Sicherheitsaudits prüfen, ob umgesetzte Schutzmaßnahmen wirksam sind. Wichtig sind zudem konsequente Updates von Sicherheitsrichtlinien und -prozessen sowie regelmäßige Patches, um die Cloud-Umgebung aktuell zu halten. Auf diese Weise können Datenlecks, Compliance-Verstöße und Störungen größtenteils vermieden werden.

Der menschliche Faktor

Technische Maßnahmen allein reichen nicht aus. Auch das Verhalten der Mitarbeitenden beeinflusst das Sicherheitsniveau entscheidend. Schulungen und Security-Awareness-Trainings sensibilisieren für Bedrohungen und vermitteln bewährte Vorgehensweisen im Umgang mit Cloud-Ressourcen. Aktuelle Trainingsinhalte und praxisnahe Beispiele erhöhen die Wirksamkeit solcher Programme.

Bei der Verarbeitung personenbezogener Daten müssen die Vorgaben der DSGVO berücksichtigt werden. Wesentlich sind die sorgfältige Dokumentation sicherheitsrelevanter Prozesse und ein systematisches Compliance-Management, das Nachvollziehbarkeit schafft und bei Bedarf schnelle Anpassungen ermöglicht.

Unterstützung durch externe Expertise

Angesichts der wachsenden Komplexität greifen viele Unternehmen auf Managed Service Provider (MSP) zurück. Diese können Cloud-Infrastrukturen absichern, ohne dass intern teure Spezialistenteams aufgebaut werden müssen. Externe Dienstleister bieten Zugang zu aktuellem Fachwissen und Best Practices, stellen skalierbare Ressourcen bereit und helfen, Risiken zu verringern. Gleichzeitig können sich interne Teams stärker auf ihre Kernaufgaben konzentrieren.

Zukunftsperspektiven

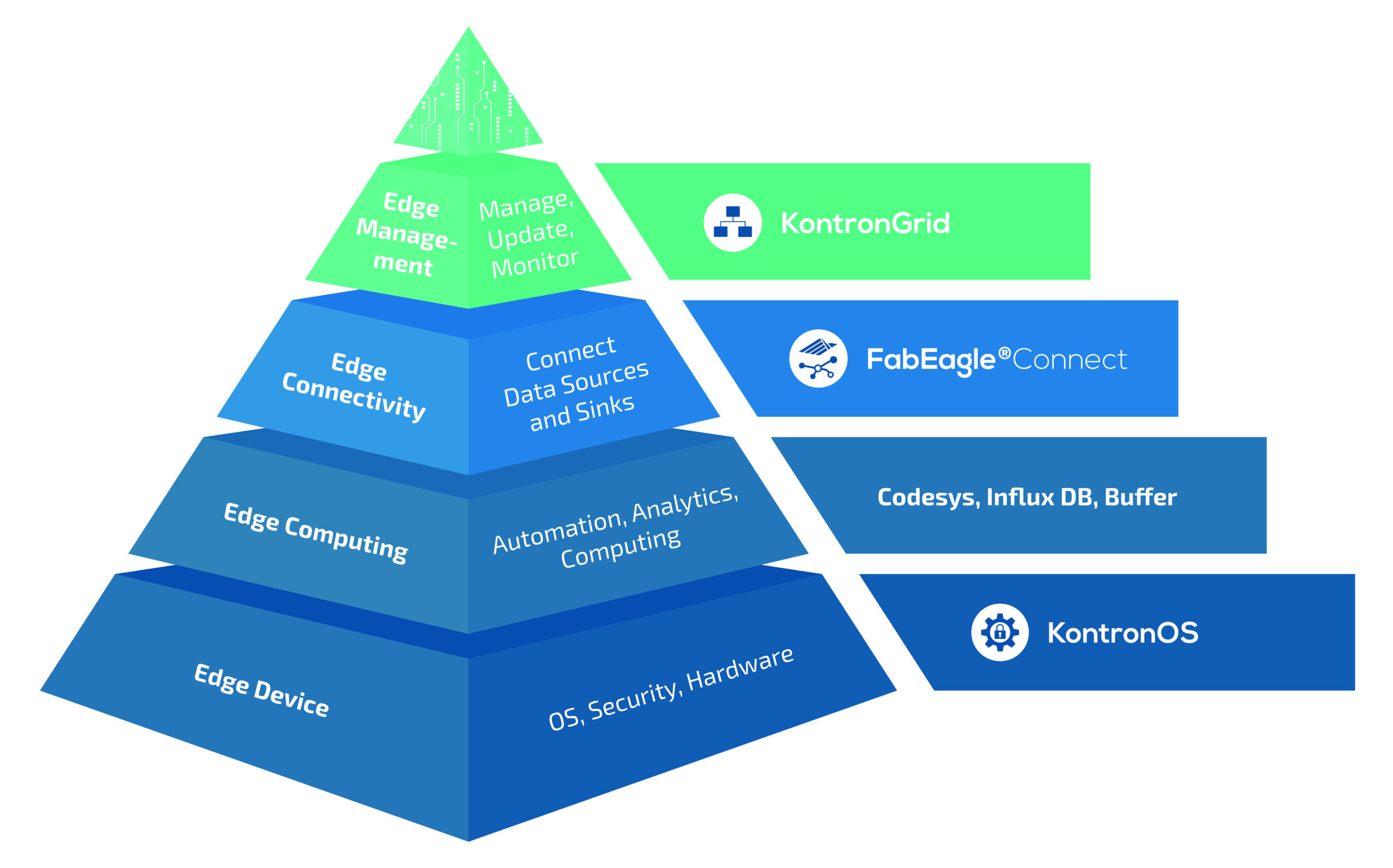

Die Cloud-Sicherheit wird künftig noch stärker von neuen Bedrohungen geprägt. Künstliche Intelligenz (KI) wie maschinelles Lernen gelten als wichtige Werkzeuge bei der Erkennung und Abwehr von Angriffen. Technologien wie das Internet of Things (IoT) und Edge Computing führen zusätzliche Risiken ein, machen Sicherheit aber auch zu einem differenzierenden Faktor. Sicherheitsstrategien sollten deshalb kontinuierlich an den technologischen Fortschritt angepasst werden.

Der Einsatz externer Fachleute kann sich dabei zu einem wesentlichen Erfolgsfaktor für eine dauerhaft sichere Cloud-Infrastruktur entwickeln. Die Verbindung von technischer Kompetenz, moderner Sicherheitstechnologie und permanentem Monitoring ermöglicht es Unternehmen, den Herausforderungen der digitalen Transformation besser zu begegnen.