Operational Technology (OT) ist auf Langlebigkeit ausgelegt. Von industriellen Steuerkomponenten, Sensoren und Scada-Servern wird erwartet, dass sie jahrzehntelang funktionieren. Das Feld der Kryptografie hingegen folgt anderen Regeln. Algorithmen werden in immer schnellerem Tempo hinterfragt, geknackt und ersetzt. Schlüssel und Zertifikate verfallen in immer kürzeren Zyklen und komplette Sicherheitshierarchien verändern sich, wenn Regulatoren, Anbieter und Behörden zu neuen Standards wie der Post-Quanten-Kryptografie (PQC) wechseln. Dies führt zu grundlegenden strukturellen Differenzen. Zwischen OT und Kryptografie entsteht somit eine immer größer werdende Lücke. Das Konzept der Krypto-Agilität, also die Fähigkeit, kryptografische Mechanismen anzupassen, ohne komplette Systeme neu denken zu müssen, soll hier Abhilfe und Resilienz schaffen.

Schneller Wandel

Algorithmen, die einst als unknackbar galten, wie etwa DES oder SHA-1, wurden nach und nach schwächer, bis sie offiziell eingestellt wurden. Andere, wie RSA-1024, werden weiterhin genutzt, obwohl sie nicht mehr für den allgemeinen Gebrauch zugelassen sind (NIST SP 800-131A). Ein ähnlicher Zyklus beginnt aktuell wieder. Mit Blick auf die Fortschritte im Bereich Quanten-Computing gehen Experten davon aus, dass asymmetrische Algorithmen, die aktuell für fast jede sichere Verbindung die Grundlage darstellen (RSA und elliptische Kurvenkryptografie), irgendwann ebenfalls obsolet werden. Normungsgremien wie NIST haben sich bereits auf Post-Quanten-Ersatzalgorithmen wie Crystals-Kyber und Dilithium geeinigt und damit einen Migrationsprozess angestoßen, der noch mehrere Jahre andauern wird.

OT ist nicht IT

In IT-Umgebungen kann Krypto-Agilität durch Software-Updates, Container-Bereitstellungen und automatisierte Zertifikatsverwaltung erreicht werden. In Bereich der OT fehlen diese Mechanismen jedoch weitgehend. Ein im Jahr 2010 installierter Industrie-Controller läuft möglicherweise heute noch mit seiner ursprünglichen Firmware und er verfügt unter Umständen nicht einmal über die notwendige Rechenkapazität, um stärkere Algorithmen oder größere Schlüsselgrößen zu unterstützen. Das Gerät zu aktualisieren könnte zudem zu Produktionsunterbrechungen führen und erneute Tests aller Sicherheitssysteme sowie Neuzertifizierungen ganzer Prozesslinien erfordern. Diese Kosten und Risiken wollen die meisten Betreiber nach Möglichkeit vermeiden.

Auch neuere und leistungsfähigere Geräte sind oft anbieterseitig hinsichtlich Firmware-Updates eingeschränkt, da diese oft kontrollieren und vorschreiben, welche Algorithmen in ihren Geräten genutzt werden dürfen. Sicherheitsupdates hängen somit von der Zusammenarbeit einzelner Akteure innerhalb der Lieferkette ab und nicht von lokalen Gegebenheiten. Hinzu kommt, dass OT-Netzwerke oft sehr heterogen sind. Anlagen bestehen aus Geräten verschiedener Hersteller, die über jeweils unterschiedliche oder keine Kryptografie verfügen. Der Weg hin zur Krypto-Agilität verläuft in solchen Fällen langsamer, komplexer und architektonisch statt prozedural. SAP-Verantwortliche wissen, dass sie handeln müssen – aber nicht, wie sie fundiert entscheiden. ‣ weiterlesen

SAP-Transformation mit Augenmaß: Sicherheit für die richtige Entscheidung

Koexistenz akzeptieren

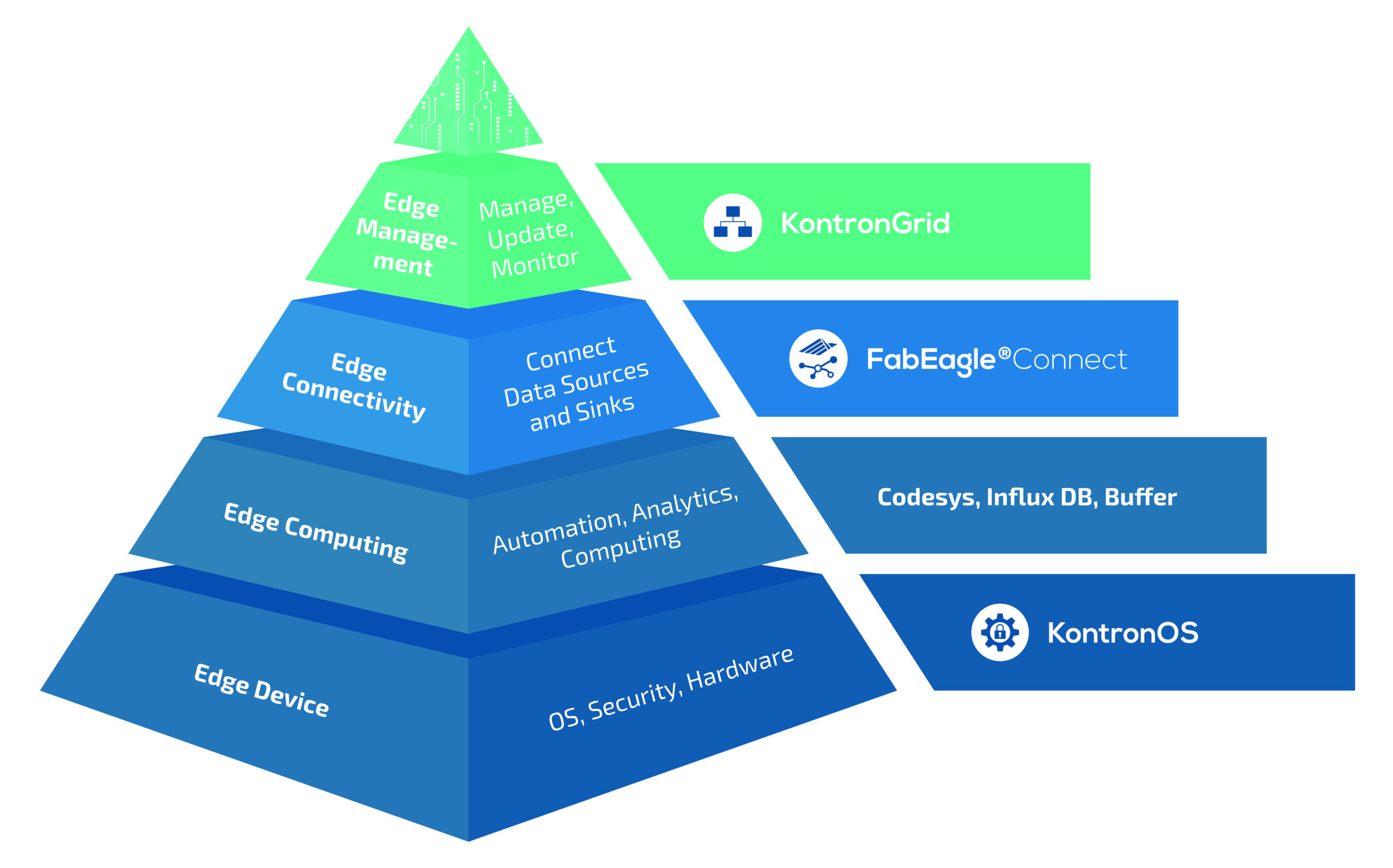

Agilität heißt, die Koexistenz verschiedener Implementierungen zu akzeptieren: Ältere Geräte werden auch weiterhin ältere Algorithmen nutzen, während neue Geräte im gleichen Netzwerk stärkere oder sogar post-quantische Algorithmen nutzen werden. Es geht darum, die Vielfalt zu verwalten und sicherzustellen, dass schwächere Netzwerkkomponenten isoliert, überwacht und von Komponenten mit stärkerer Kryptografie mitabgeschirmt werden. Dies bedeutet auch, dass Migrationen als langfristige Initiativen geplant werden müssen und einen klaren Fahrplan erfordern. Wichtig ist, Agilität in die oberen Schichten der Architektur einzubetten. Auf diese Weise dienen Scada-Server, Gateways und Management-Systeme als eine Art Schutzschild für Legacy-Komponenten.

Ein Fundament schaffen

Der Weg zur Krypto-Agilität beginnt mit Transparenz. So erfassen viele Bestandverzeichnisse und CMDBs (Configuration Management Databases) nach wie vor nur physische oder logische Attribute wie Seriennummern, IP-Adressen oder Geräteeigentümer, jedoch nicht die kryptografischen Eigenschaften der einzelnen Geräte. Ein tieferer Ansatz ergänzt diese fehlende Dimension, indem er Fragen wie „Welche Algorithmen werden unterstützt?“, „Welche Schlüssel werden genutzt?“ und „Wann laufen Zertifikate ab und wer hat sie ausgestellt?“ mitdenkt.

Sobald Transparenz erreicht ist, wird die Public Key Infrastructure (PKI) zum logischen Motor des Wandels. PKI verwaltet Zertifikate und bietet Governance: Richtlinien, Gültigkeitsdauer und Sperrmechanismen, wenn Geräte nicht länger sicher sind. In Kombination mit einem Zertifikat-Lebenszyklusmanagement kann PKI einen Großteil der aktuell noch manuellen Erneuerungs- und Umstellungsprozesse automatisieren. Für ältere OT-Geräte können Gateways und Protokoll-Converter als Vermittler fungieren. Sie beenden sichere Verbindungen für ältere Geräte und wenden stattdessen stärkere Algorithmen an den Schnittstellen zwischen verschiedenen Zonen an.

Governance, Risiken und Regulierung

Regulatoren und Behörden verlangen von Unternehmen bereits heute, den Lebenszyklus ihrer kryptografischen Schlüssel und Algorithmen zu verwalten. Für OT-Betreiber wird sich diese Erwartung noch weiter verstärken, sobald Post-Quanten-Kryptografie breit genutzt wird. Risikomanager können die entsprechenden technischen Aspekte in konkrete Kontrollziele übersetzen. Anstatt zu fragen, ob ein Unternehmen ’starke Verschlüsselung‘ nutzt, sollte die Frage sein, ob die Verschlüsselung ausgetauscht werden kann, wenn sie nicht mehr als stark gilt.

Bereit für die Post-Quanten-Ära

Um sich für die Post-Quanten-Ära zu rüsten, können Unternehmen zunächst im Kleinen anfangen und Post-Quanten-Algorithmen in unkritischen Bereichen testen. Dabei unterstützen hybride Zertifikate, die RSA oder ECC mit einer Post-Quanten-Komponente kombinieren, die während der Umstellung Abwärtskompatibilität sichert. Wichtig ist auch, dass PKI- und Schlüsselverwaltungssysteme neue Algorithmustypen unterstützen. Ein weiterer schwieriger Teil des Wandels liegt in der Logistik. Denn die Aktualisierung der Kryptografie in einer verteilten Industrielandschaft erfordert Koordination, Tests und gegenseitiges Vertrauen vonseiten der IT, OT und Anbieter.

Langsamkeit aktiv gestalten

Die Fähigkeit, kryptografische Mechanismen weiterzuentwickeln, ohne die von ihnen geschützten Systeme zu beeinträchtigen, wird für OT-Betreiber zu einem Resilienzfaktor für zukünftige Entwicklungen. Die Weiterentwicklung von OT-Systemen wird dabei immer langsamer ablaufen als die der Kryptografie. Die Herausforderung besteht darin, diese Langsamkeit aktiv zu gestalten, anstatt nur zu reagieren: Es gilt, Infrastrukturen aufzubauen, die sich anpassen können, wenn sich kryptografische Rahmenbedingungen ändern.