Die Fertigungsindustrie gilt als Vorreiter für Edge Computing. Durch die Verarbeitung von Daten direkt an der Quelle können Entscheidungen ohne Zeitverzögerung getroffen werden. Das ist besonders wichtig für die Überwachung von Maschinen, die Steuerung von Produktionslinien und das Erkennen von Abweichungen oder Fehlern im Fertigungsprozess. Die vorausschauende Wartung, also Predictive Maintenance, wäre ohne die Edge-nahe Analyse von Sensordaten vor Ort fast unmöglich. Niedrige Latenzen durch die Rechenleistung am Netzwerkrand sind aber auch für die Steuerung von Robotern unabdingbar, die sonst schnell die Orientierung verlieren würden.

Edge als Sicherheitsrisiko

Mit den Vorteilen gehen aber auch spezifische Herausforderungen einher, insbesondere im Bereich der IT-Sicherheit. Im Gegensatz zu den IT-Infrastrukturen verteilt Edge Computing die Datenverarbeitung auf viele Standorte und Geräte. Diese Dezentralisierung führt zu einer größeren Angriffsfläche, da jedes Edge Device ein potenzielles Ziel sein kann. Grundsätzlich ist es immer schwieriger, eine hohe Anzahl von Geräten zu sichern, insbesondere wenn sie in verschiedenen physischen Umgebungen und Netzwerken betrieben werden. Edge-Infrastrukturen zeichnen sich zudem durch eine Vielzahl von Produkten unterschiedlicher Hersteller aus, die nicht immer auf dem neuesten Stand der Technik sind, was etwa Betriebssysteme oder Firmware-Versionen betrifft.

Ungewartete Betriebstechnik

Gerade OT (Operational Technology)- und industrielle Steuerungssysteme (Scada) sind oft schon so lange im Einsatz, dass Sicherheitsupdates verzögert oder gar nicht eingespielt werden. Denn sollte das Aktualisieren aufgrund von Inkompatibilitäten fehlschlagen, fürchten die Verantwortlichen das Risiko eines Produktionsstillstands. Darüber hinaus verwenden viele Geräte und Systeme Protokolle, denen grundlegende Sicherheitsfunktionen wie Verschlüsselung und Authentifizierung fehlen. Und teilweise ist die Edge-Hardware oft relativ offen zugänglich, wenn sie etwa in entfernten oder weniger gesicherten Bereichen installiert ist. Das erhöht das Risiko von Manipulationen, Sabotage oder dem Einschleusen von Schadsoftware. Ein kompromittiertes Gerät kann nicht nur die Datenintegrität, sondern auch die gesamte Produktionskette des Unternehmens gefährden. SAP-Verantwortliche wissen, dass sie handeln müssen – aber nicht, wie sie fundiert entscheiden. ‣ weiterlesen

SAP-Transformation mit Augenmaß: Sicherheit für die richtige Entscheidung

Klassiche Schutzmechanismen

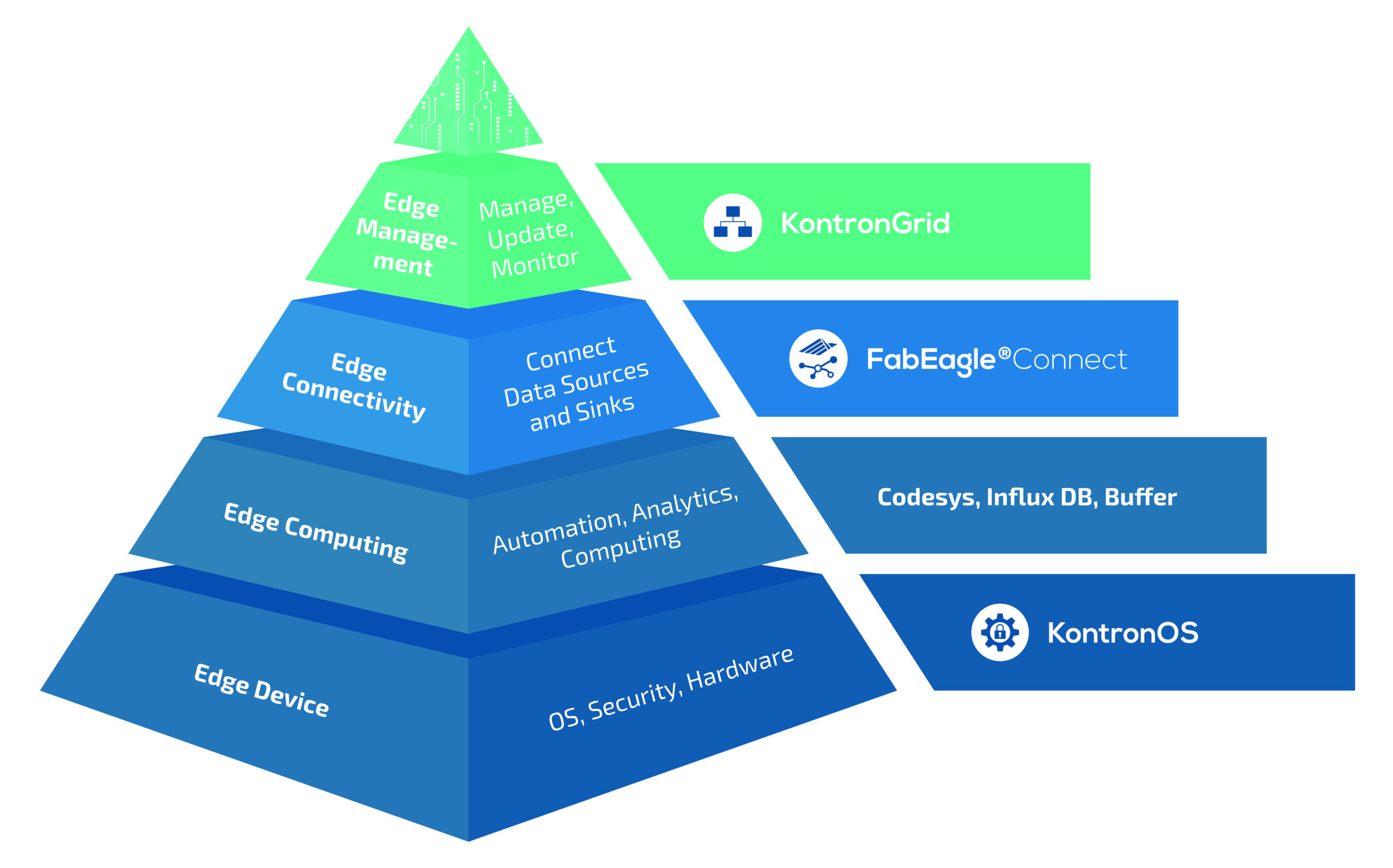

Um diese Risiken zu reduzieren, sollten Unternehmen ihre Edge Computing über den gesamten Stack hinweg absichern. Dazu gehören Hardware, Betriebssysteme, Anwendungen, Daten und Netzwerk. Die Fertigungsindustrie kann sich dabei an modernen Sicherheitsansätzen aus dem klassischen Rechenzentrum orientieren – und dort spielt die Zero-Trust-Architektur eine zentrale Rolle. Das bedeutet, keinem Nutzer, keinem Gerät und keinem Service zu vertrauen, sondern jede Datenabfrage und jede Transaktion vor der Übertragung zu prüfen und zu validieren. Bei einem Zero-Trust-Ansatz wird also jeder und alles als potenzielle Bedrohung angesehen. Neben der Zugangskontrolle mit Verfahren wie der Multi-Faktor-Authentifizierung (MFA) sollten Daten, die zwischen Edge-Geräten und zentralen Systemen übertragen werden, sowohl im Ruhezustand als auch während der Übertragung verschlüsselt werden. Die Wahl des richtigen Protokolls vermeidet den oft gefürchtete Management-Overhead.

Schotten für Schadsoftware

Mit der Netzwerksegmentierung, also der der Aufteilung des Netzwerkes in isolierte Segmente, reduzieren Unternehmen das Risiko, dass sich Bedrohungen in der Infrastruktur ausbreiten, sollten sie irgendwo eingedrungen sein. Netzwerkbetreiber können sogar Richtlinien für einzelne Workloads und Anwendungen festlegen, was als Mikrosegmentierung bekannt ist. Damit ist die Durchsetzung sehr granularerer Vorgaben möglich. Zu guter Letzt ist es wichtig, den Netzwerkverkehr kontinuierlich auf Anomalien zu scannen. Ein auf KI-Techniken basierendes Monitoring hilft, ungewöhnliches Verhalten früh zu erkennen und automatisiert Gegenmaßnahmen einzuleiten.

Supply Chain wird angegriffen

Derzeit nimmt die Zahl der Angriffe auf die Supply Chain zu. Kriminelle infiltrieren beispielsweise die IT-Systeme eines Zulieferers, um von dort aus auf die Netzwerke des Unternehmens zuzugreifen. Hier helfen Verfahren wie die Secured Component Verification (SCV) weiter. Sie sichern die Authentizität und Integrität der einzelnen Hardware-Komponenten inklusive Firmware während des Herstellungs- und Vertriebsprozesses ab. Mit digitalen Zertifikaten, die in einer Cloud-Umgebung gespeichert sind und eindeutige System-IDs enthalten, kann das IT-Team vor der Installation der Geräte überprüfen, ob Manipulationen am Produkt vorgenommen wurden. Die Software Bill of Material, kurz SBOM, überträgt wiederum das Prinzip der klassischen Stücklisten, die in der Fertigungsindustrie Standard sind, auf die Anwendungen. Typische SBOMs enthalten Lizenzinformationen, Versionsnummern und Komponentendetails. Letztendlich helfen sie, Sicherheitslücken schneller zu entdecken und zu beheben.

Security vor Ort einrichten

Zur Sicherheit an der Edge trägt bei, Sicherheitssysteme vor Ort zu platzieren. Plattformen Solche übernehmen enthalten etwa eine vTPM, eine virtuelle Version eines Trusted Platform Module, das kryptografische Funktionen und einen abgesicherten Speicher für Schlüssel, Zertifikate und Passwörter bereitstellt. Mit vTPM können die Funktionen nun auch für virtuelle Maschinen auf den Edge-Geräten genutzt werden. UEFI